De NIS2-richtlijn introduceert uitgebreide nalevingsmaatregelen om de cybersecurity en veerkracht van essentiële diensten binnen de EU te verbeteren. Deze NIS2-nalevingsmaatregelen zijn cruciaal voor organisaties om zich aan te passen aan de toenemende cyberdreigingen. Het vervangt de oorspronkelijke NIS-richtlijn en breidt de reikwijdte uit door meer sectoren onder strikte beveiligings- en rapportagestandaarden te plaatsen. De richtlijn is een reactie op toenemende wereldwijde dreigingen, zoals pandemieën, geopolitieke conflicten en klimaatverandering, en benadrukt de noodzaak van een geharmoniseerde aanpak voor cybersecurity in Europa.

In Nederland is de richtlijn geïmplementeerd in de Wet op de Cybersecurity (Cbw), die nieuwe verplichtingen introduceert, zoals registratie, zorgplicht en meldplicht. Organisaties moeten zich voorbereiden, aangezien de richtlijn op 17 oktober 2024 in werking treedt. Het niet naleven kan leiden tot zware boetes en andere sancties, waarbij belangrijke entiteiten proactief worden gemonitord. De implementatie vereist een strategische aanpak, waarbij organisaties hun cybersecuritymaatregelen moeten evalueren en versterken.

Wat zijn de NIS2-nalevingsmaatregelen?

De NIS2-richtlijn, aangenomen door de Europese Unie, is een bijgewerkte en uitgebreide versie van de oorspronkelijke NIS-richtlijn, die tot doel heeft de cyberveiligheid en veerkracht van essentiële diensten in EU-lidstaten te verbeteren. De NIS2-compliancemaatregelen omvatten verplichtingen zoals registratie, zorgplicht en het melden van incidenten om de cyberbeveiliging van organisaties te versterken. Deze richtlijn breidt het toepassingsgebied uit door meer sectoren op te nemen en stelt strengere normen vast voor beveiliging en rapportage van incidenten. De richtlijn wordt momenteel omgezet in Nederlandse wetgeving.

De reden voor de NIS2-richtlijn ligt in recente wereldwijde ontwikkelingen, zoals de covid-19-pandemie, de oorlog in Oekraïne, toenemende cyberdreigingen en de impact van klimaatverandering, die druk uitoefenen op de veiligheid van de samenleving en de economie. De richtlijn heeft als doel de digitale en economische veerkracht van de EU-lidstaten te versterken als reactie op deze uitdagingen.

De NIS2-richtlijn richt zich op het verminderen van risico’s die netwerken en informatiesystemen bedreigen, met name op het gebied van cybersecurity. Dit draagt bij aan meer Europese harmonisatie en een hoger niveau van cybersecurity voor bedrijven en organisaties in de EU. De richtlijn vervangt de eerste NIS-richtlijn, die in Nederland in 2016 werd opgenomen in de Wet Beveiliging Netwerk- en Informatiesystemen (Wbni). In Nederland wordt de NIS2-richtlijn vertaald naar de Wet Cybersecurity (Cbw), die de Wbni vervangt.

A een aantal verplichtingen (Nederlands) zijn ingevoerd binnen NIS2- en CER-richtlijnen. Organisaties die onder de NIS2-richtlijn vallen, moeten zich registreren in een entiteitenregister. Dit register, dat wordt beheerd door het National Cybersecurity Centre (NCSC), biedt een Europees overzicht van alle entiteiten die onder de richtlijn vallen.

De NIS2-richtlijn introduceert een zorgplicht die organisaties verplicht om risicoanalyses uit te voeren en passende maatregelen te nemen om hun diensten en systemen te beschermen op basis van deze analyses. Bestuursleden van deze organisaties moeten deze maatregelen goedkeuren en de uitvoering ervan toezien, waarvoor zij ook training moeten volgen.

Daarnaast stelt de NIS2-richtlijn een meldplicht in, die organisaties verplicht om incidenten die de continuïteit van essentiële diensten kunnen verstoren, binnen 24 uur aan een toezichthouder te melden. Cyberincidenten moeten ook worden gemeld bij het Computer Security Incident Response Team (CSIRT), dat ondersteuning kan bieden. Er komt een centraal meldpunt voor meldingen via het NCSC.

Ten slotte zullen organisaties die onder de NIS2-richtlijn vallen, worden gemonitord. Dit houdt in dat hun naleving van verplichtingen, zoals de zorgplicht en meldplicht, wordt gecontroleerd. Momenteel wordt bepaald welke sectoren onder welke specifieke toezichthouders vallen.

Op wie is de NIS2-richtlijn van toepassing?

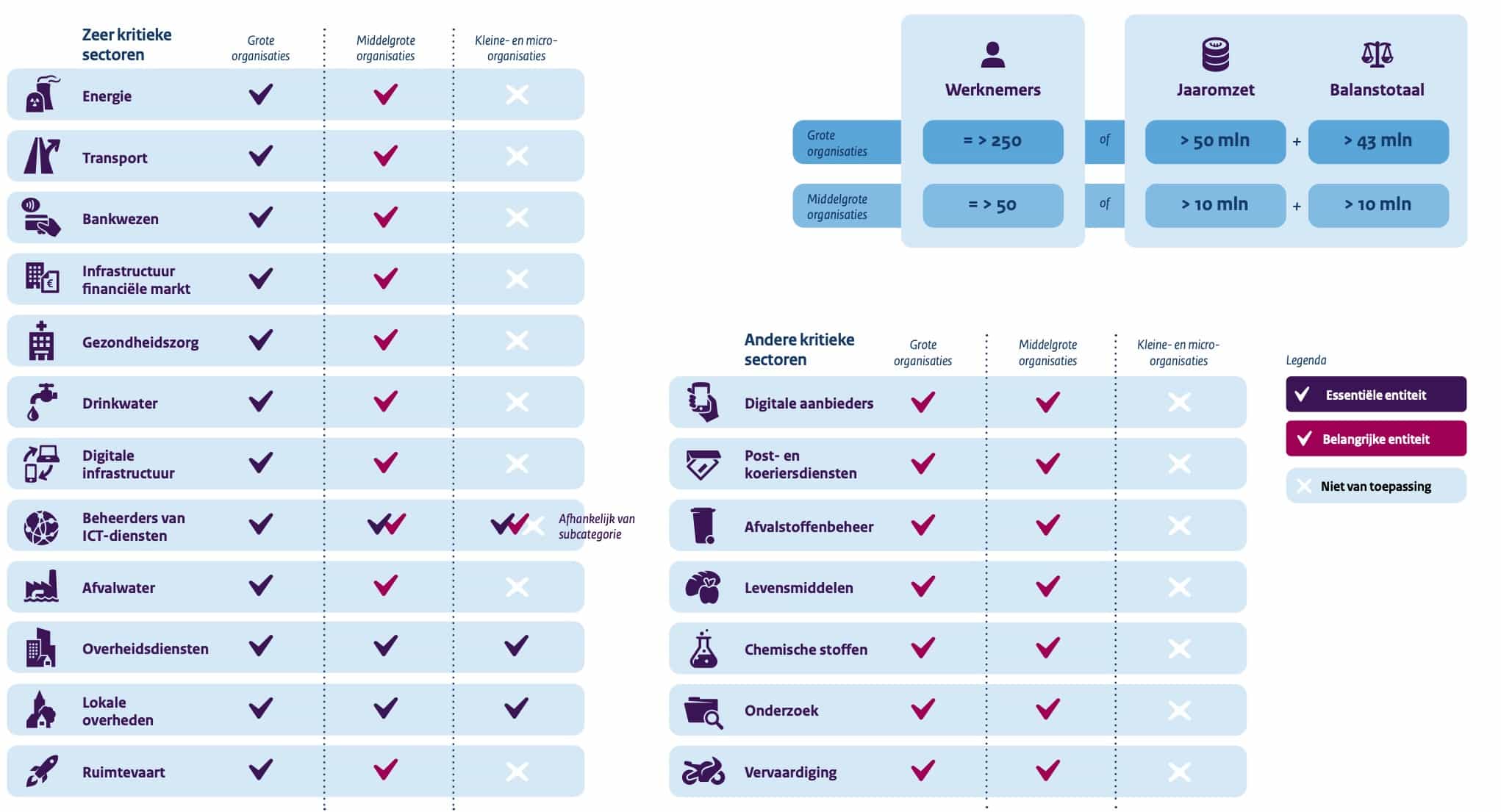

Wat zijn zeer kritieke sectoren, andere kritieke sectoren, grote organisaties, middelgrote organisaties, essentiële entiteiten, belangrijke entiteiten en wat zijn de uitzonderingen op de regel? Dat leggen we hier uit. Om direct zelf te controleren of je organisatie onder NIS2 valt en in welke categorie, kun je gebruik maken van de Zelfevaluatietool NIS2 van de centrale overheid (Nederlands). Als je visueel ingesteld bent, download hier de infosheet van de overheid ( ) over verplichte registratie met stroomdiagram om te bepalen of jouw organisatie hieraan moet voldoen. De volgende afbeelding komt uit de Infosheet Cyber Security Act (Nederlands) en geeft een mooie visuele presentatie van wat hieronder wordt besproken.

Overzicht van sectoren, entiteiten en criteria. BRON(Nederlands)

Om te bepalen of een organisatie onder de NIS2-richtlijn valt, moet de overheid eerst gebruikt een onderscheid (Nederlands) tussen zeer kritieke sectoren en andere kritieke sectoren. Vervolgens wordt, afhankelijk van de grootte van de organisatie, bepaald of een organisatie onder essentiële entiteit of belangrijke entiteit valt.

(Hoog)kritische sectoren

Hoogkritische sectoren: Bijlage 1 bestaat uit de volgende sectoren:

- Energie

- Transport

- Bankieren

- Infrastructuur van financiële markten

- Gezondheidszorg

- Drinkwater

- Digitale infrastructuur

- Beheerders van ICT-diensten

- Afvalwater

- Overheidsdiensten

- Lokale autoriteiten

- Ruimtevaart

Andere kritische sectoren: Bijlage 2 bestaat uit de volgende sectoren:

- Digitale aanbieders

- Post- en koeriersdiensten

- Afvalbeheer

- Voedingsproducten

- Chemische producten

- Onderzoek

- Productie

Valt jouw organisatie onder een hoogkritische of andere kritische sector? Dan moet je mogelijk voldoen aan de NIS2-richtlijn. Afhankelijk van de grootte van de organisatie bepaal je definitief of dit het geval is, hoewel er uitzonderingen kunnen zijn.

Valt jouw organisatie onder NIS2?

Op basis van de grootte van de organisatie wordt bepaald of de organisatie essentieel of belangrijk is. Hoewel nog niet alles is bepaald, is het grote verschil dat essentiële organisaties onder actieve toezicht zullen staan en belangrijke entiteiten onder achteraf toezicht, indien nodig. Hoe dan ook, dat betekent dat je aan de slag moet gaan als je onder de NIS2-richtlijn valt.

Wat is een middelgroot en groot bedrijf?

Grote organisaties hebben: 1) ten minste 250 werknemers in dienst OF 2) een jaarlijkse omzet van meer dan 50 miljoen euro en een balanstotaal van meer dan 43 miljoen euro.

Een middelgroot bedrijf heeft: 1) ten minste 50 werknemers in dienst OF 2) een jaarlijkse omzet van meer dan 10 miljoen euro en een balanstotaal van meer dan 10 miljoen euro.

Hieronder worden de sectoren gebruikt om te bepalen of een organisatie essentieel of belangrijk is. Er zijn enkele uitzonderingen op de bovenstaande regels. De volgende organisaties vallen altijd onder de Cybersecuritywet: de overheidssector, aanbieders van vertrouwensdiensten, top-level domeinnaamregisters, DNS-dienstenaanbieders, aanbieders van domeinnaamregistratiediensten en aanbieders van openbare elektronische communicatie netwerken en diensten. Daarnaast kan een lijnminister nog steeds een kleiner bedrijf aanwijzen dat onder de Cybersecuritywet valt.

Essentieel of Belangrijk?

Grote organisaties uit een sector die in Bijlage 1 (hoogkritische sectoren) staat, zijn essentiële entiteiten. De eerder genoemde uitzonderingen, zoals de overheid, vallen altijd onder essentiële entiteiten. Organisaties die onder de CER-richtlijn als ‘kritische entiteit’ vallen, zijn ook essentiële entiteiten.

De overige organisaties worden geclassificeerd als belangrijke organisaties. Dit betreft middelgrote organisaties die vallen onder een Bijlage 1-sector (hoogkritisch), en grote en middelgrote bedrijven die vallen onder een Bijlage 2-sector (andere kritische sectoren).

Wanneer treedt de Cybersecuritywet in werking?

De NIS2-richtlijn is eind 2022 door de Europese Unie aangenomen. De EU heeft 17 oktober 2024 als deadline gesteld voor alle lidstaten. Sommige lidstaten, zoals Duitsland, zeggen dat ze deze datum zullen halen. De Nederlandse regering heeft in januari echter al aangegeven dat ze deze deadline niet gaat halen. D. Yesilgöz-Zegerius, minister van Justitie en Veiligheid, schreef in een brief aan de Kamer: “Ik streef ernaar de wetsvoorstellen vervolgens in de herfst van dit jaar aan uw Kamer aan te bieden.”

Het feit dat de regering de deadline niet zal halen, betekent echter niet dat jouw organisatie zich niet moet voorbereiden. De Minister heeft ook aangegeven dat vroege voorbereiding cruciaal is, gezien het enorme tekort aan cybersecurityspecialisten. Er is hier nog een extreem belangrijk punt om te overwegen, namelijk dat organisaties in andere lidstaten die al compliant zijn, al kunnen eisen dat NIS2 wordt nageleefd. België en Duitsland zullen waarschijnlijk de deadline halen en dit zijn juist de belangrijkste exportlanden voor Nederland.

Kortom, houd vast aan de deadline van 17 oktober! Op het moment van schrijven heeft jouw organisatie dus nog maar twee maanden om volledig te voldoen aan alle eisen van de NIS2-richtlijn. Geen reden om je zorgen te maken, maar het is essentieel om gisteren al te beginnen. Wij helpen je graag daarbij, samen met ons netwerk van partners.

Gevolgen van het niet naleven

Naast mogelijk verloren zakendoen, kun je ook aanzienlijke boetes krijgen als je niet voldoet. Voor essentiële entiteiten zal dit waarschijnlijk snel aan het licht komen, aangezien er vooraf controles zijn. Voor belangrijke entiteiten komt dit vaak pas achteraf aan het licht, wat misschien nog veel erger is, aangezien er al een cybersecurity-incident heeft plaatsgevonden dat een audit veroorzaakt. Organisaties die niet voldoen aan de NIS2-nalevingsmaatregelen riskeren aanzienlijke boetes en operationele risico’s.

Naast het feit dat cyberbeveiliging of -orde op orde moet zijn vanuit het oogpunt van verantwoordelijkheid, kan een organisatie ook hoge boetes tegemoet zien. Hoofdstuk VII, artikel 34 van de NIS2-richtlijn noemt boetes:

- “Niet minder dan 10.000.000 EUR of niet minder dan 2% van de totale jaarlijkse wereldwijde omzet in het voorgaande boekjaar van het bedrijf waartoe de essentiële entiteit behoort, afhankelijk van welk bedrag het hoogste is.”

en

- “Met een maximaal bedrag van ten minste 7.000.000 EUR of ten minste 1,4% van de totale jaarlijkse wereldwijde omzet in het voorgaande boekjaar van het bedrijf waartoe de belangrijke entiteit behoort, afhankelijk van welk bedrag het hoogste is.”

Daarnaast worden hieronder soms vergaande handhavingsmiddelen beschreven die de toezichthouder kan gebruiken als de wetgeving niet wordt nageleefd.

Concreet stappen richting naleving

Bovenstaand hebben we al kort de vier verplichtingen genoemd die door de Cybersecuritywet zijn voorgeschreven: Registratieplicht, Meldplicht, Toezicht en de belangrijkste: Zorgplicht.

Registratieplicht

Bepaal aan de hand van bovenstaande informatie of uw organisatie onder de Cybersecurity Act valt. De regering kan hier ook bij helpen. Het National CyberSecurity Centre (NCSC) werkt momenteel aan een online registratiesysteem waar organisaties zich kunnen registreren als NIS2-entiteiten. Dit geeft ook een Europees overzicht van NIS2-entiteiten.

Meldplicht

Er wordt ook een centraal meldpunt opgezet door het NCSC voor meldingen. Dit stelt organisaties in staat om incidenten eenvoudig te melden bij zowel de toezichthouder als het Computer Security Incident Response Team (CSIRT), dat organisaties ondersteunt en advies geeft in geval van een incident.

Wanneer te melden?

Significante incidenten moeten binnen 24 uur worden gemeld. Een incident is, volgens de Cybersecurity Act, significant als het:

- een ernstige operationele verstoring van diensten of financiële verliezen voor de betrokken entiteit heeft veroorzaakt of mogelijk kan veroorzaken; of

- de andere entiteiten heeft beïnvloed of mogelijk kan beïnvloeden door aanzienlijke materiële of immateriële schade te veroorzaken

Meldproces

Rapportageproces. BRON(Nederlands)

- Binnen 24 uur moet een vroegtijdige waarschuwing worden gegeven of het gaat om een (kwaadaardig) incident met potentieel (significante) impact.

- Binnen 72 uur moet een officieel rapport worden ingediend met een beoordeling van het incident, de impact en IoC’s (Indicators of Compromise, die aanwijzingen en bewijs van incidenten beschrijven).

- Een tussentijds statusrapport kan op verzoek van CSIRT of de bevoegde autoriteit worden aangevraagd.

- Een definitief rapport moet binnen 1 maand na het incident worden ingediend. Als het incident na een maand nog steeds gaande is, is een voortgangsrapport voldoende. Het definitieve rapport volgt dan later.

Toezicht

Essentiële entiteiten staan onder proactief toezicht, dat wil zeggen zelfs wanneer er geen incidenten zijn. Voor belangrijke entiteiten vindt dit toezicht achteraf plaats, na een incident. De middelen die toezichthouders kunnen gebruiken voor belangrijke entiteiten zijn: controleur, beveiligingsscan, beveiligingsaudit, melding van inbreuken, bindende instructie, opdracht onder administratieve regeling, verzoek om opschorting van certificering of vergunning, verzoek om opschorting van bestuursleden en een administratieve boete.

Belangrijke entiteiten kunnen een beveiligingsscan, beveiligingsaudit, melding van inbreuk, bindende aanwijzing, opdracht onder administratieve regeling en een administratieve boete krijgen.

Zorgplicht

Het laatste is het belangrijkste criterium, namelijk zorgplicht. Dit is waar je met je organisatie aan moet werken. Dit is het absolute minimum dat moet worden geregeld. Daarnaast kunnen er aanvullende standaarden en kaders zijn voor specifieke sectoren, zoals de gezondheidszorg of de overheid. vBoxx loopt graag met je mee om te ontdekken wat er specifiek moet gebeuren. Je ontvangt dit achteraf van ons in een rapport. U kunt Vraag onze gratis NIS2-scan bij ons aan en maak vervolgens gebruik van ons grote netwerk van partners om hulp te krijgen bij het voldoen aan elke maatregel.

Veel nuttige informatie en gedetailleerde beschrijvingen en stappen van deze maatregelen zijn ook te vinden op de website van het Digital Trust Center (Nederlands) van het Ministerie van Economische Zaken en Klimaat. De onderstaande informatie over maatregelen komt ook grotendeels van deze website.

Jouw volgende stappen

Er zijn veel aspecten betrokken bij het naleven van de nieuwe Cybersecuritywet. Veel van de basale systemen kunnen worden aangenomen en geleverd door vBoxx. Denk aan cloudopslag, e-mail, agenda’s, videogesprekken, wachtwoordbeheer, servers, back-ups en meer. Samen met ons netwerk van partners kunnen veel maatregelen worden gerealiseerd.

Onze partner GartSolutions is een IT-partner die gespecialiseerd is in het veilig en veerkrachtig opzetten van infrastructuur, cloudmigratie, DevOPS, IT-consultancy en andere oplossingen voor NIS2-compliance.

Voor complexe systemen en vraagstukken staan zij klaar om hun 15 jaar ervaring met je te delen. In combinatie met de diensten en infrastructuur van vBoxx zorgt dit voor een waterdichte oplossing voor de belangrijkste onderdelen van jouw organisatie!

Laat ons meedenken en plan de NIS2-scan hieronder. Op die manier kunnen we samen kijken naar geschikte oplossingen en welke partners kunnen helpen. Helemaal gratis en zonder verplichtingen, natuurlijk!

Ook bekijk ons webinar dat we hebben gegeven over NIS2 en in het bijzonder over maatregel 7: Veiligheid van de toeleveringsketen. Of lees de blogpost over maatregel 7.